-

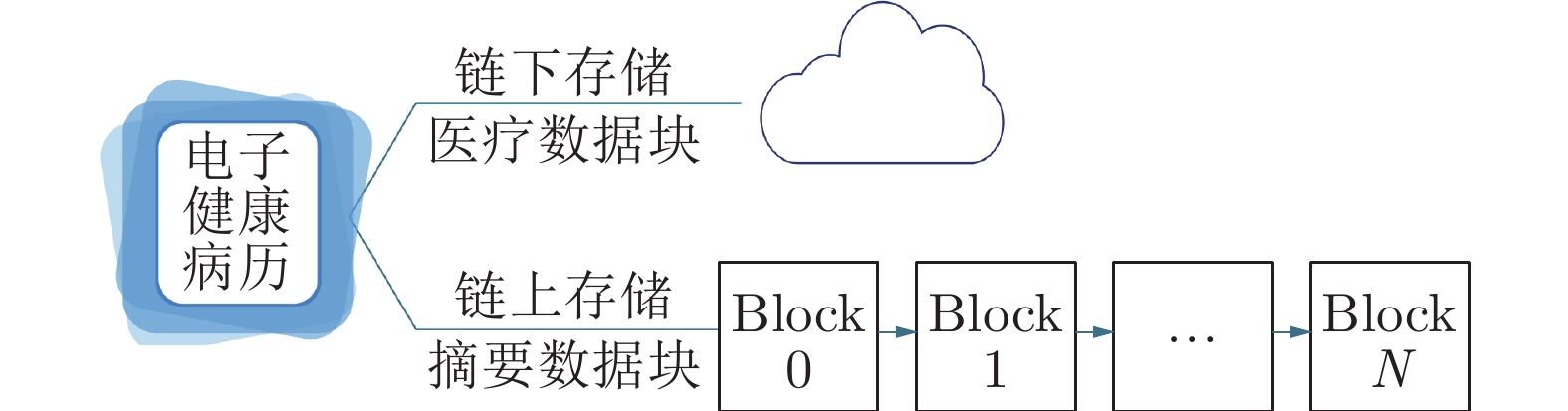

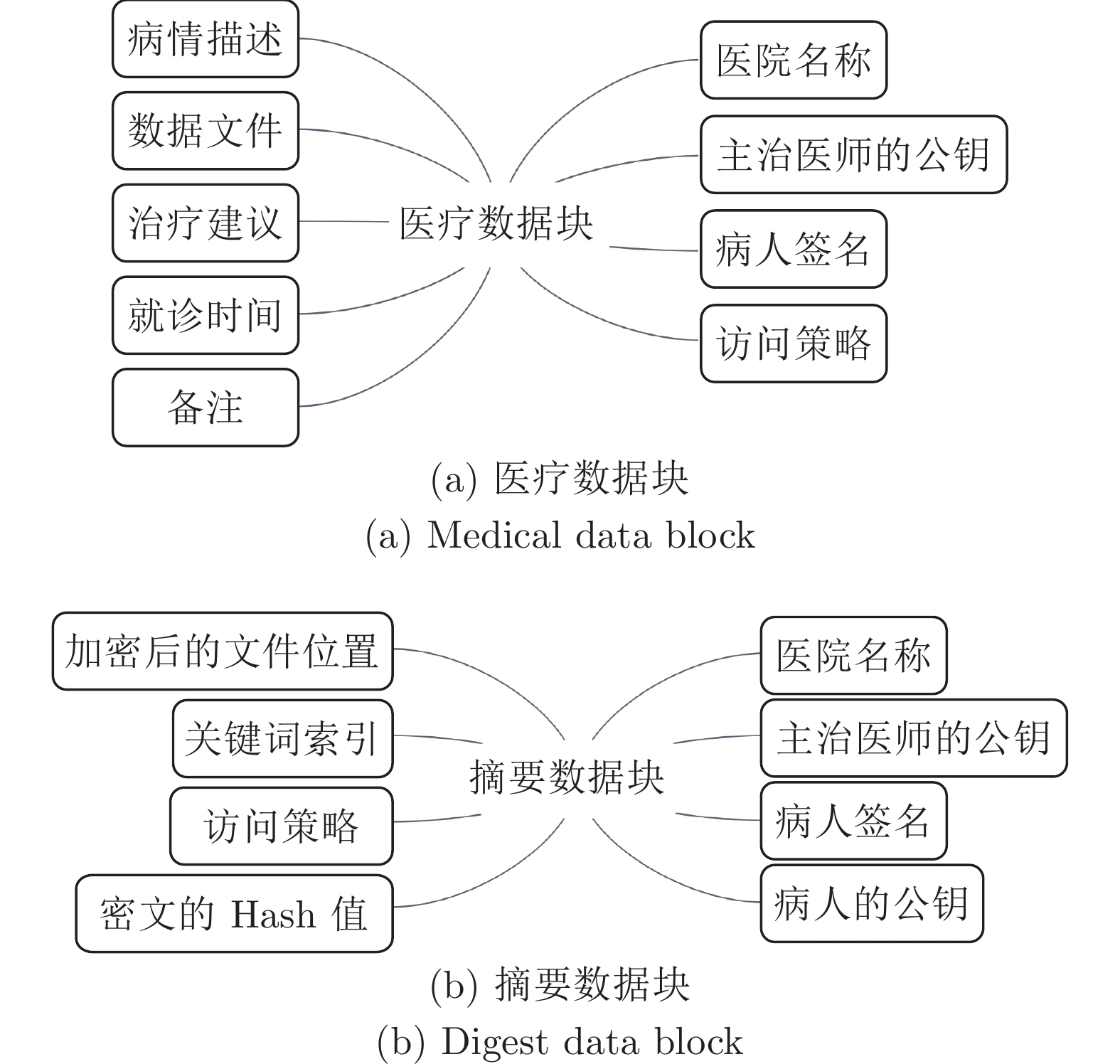

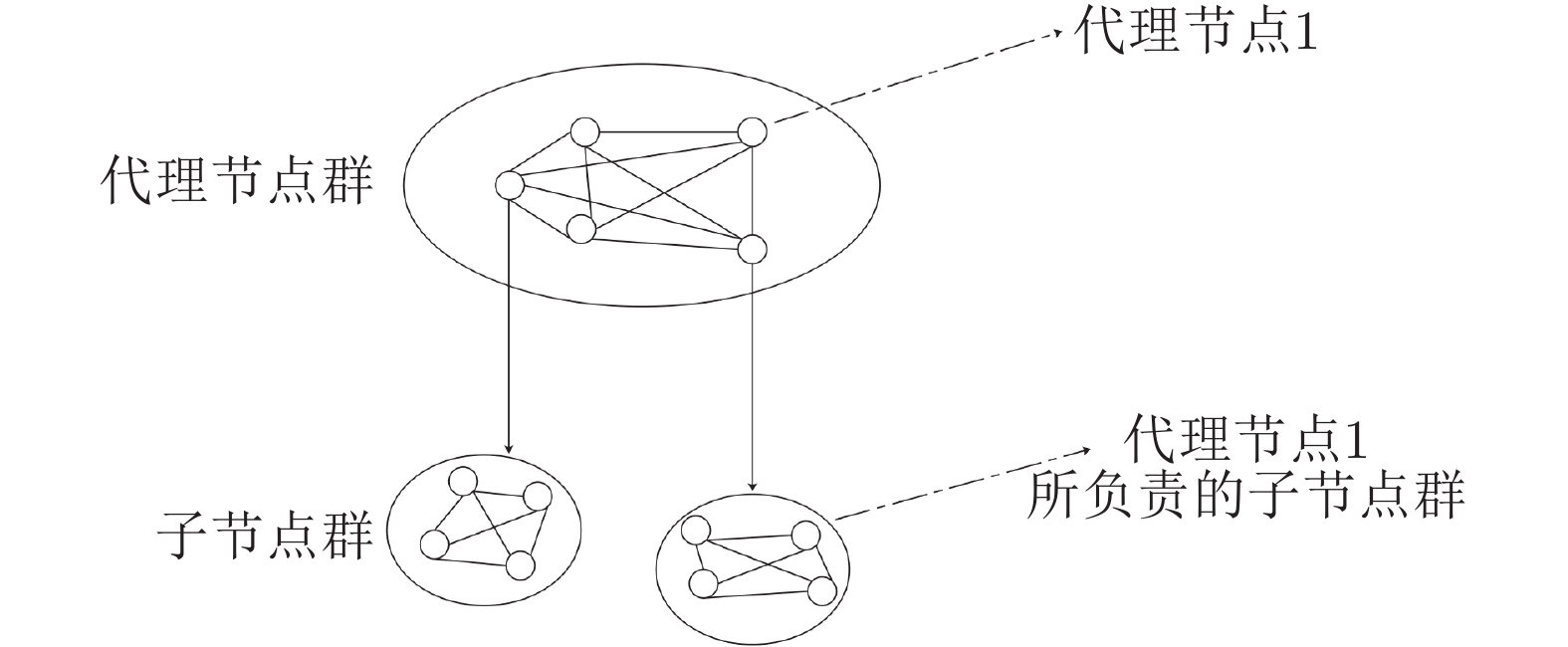

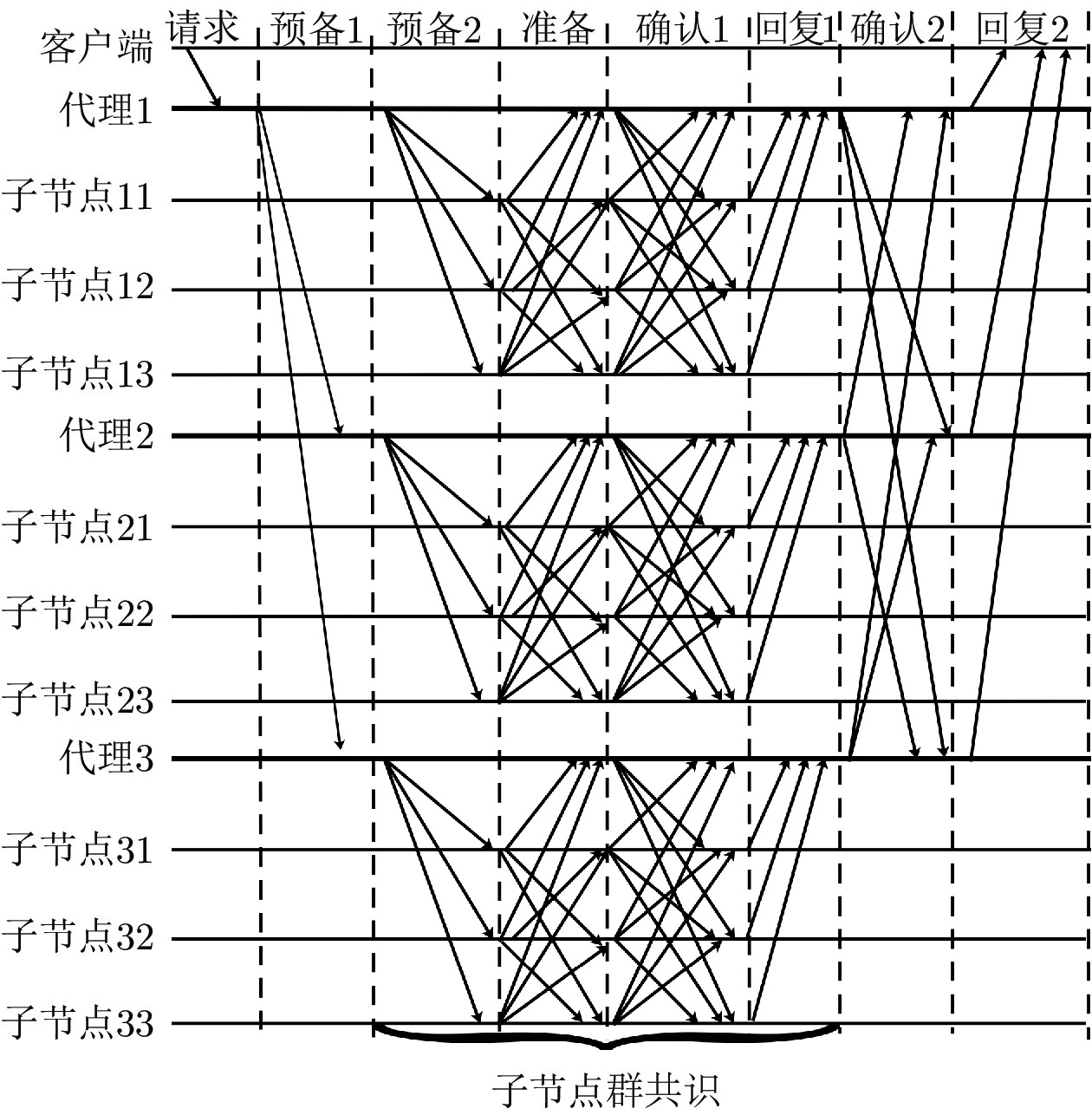

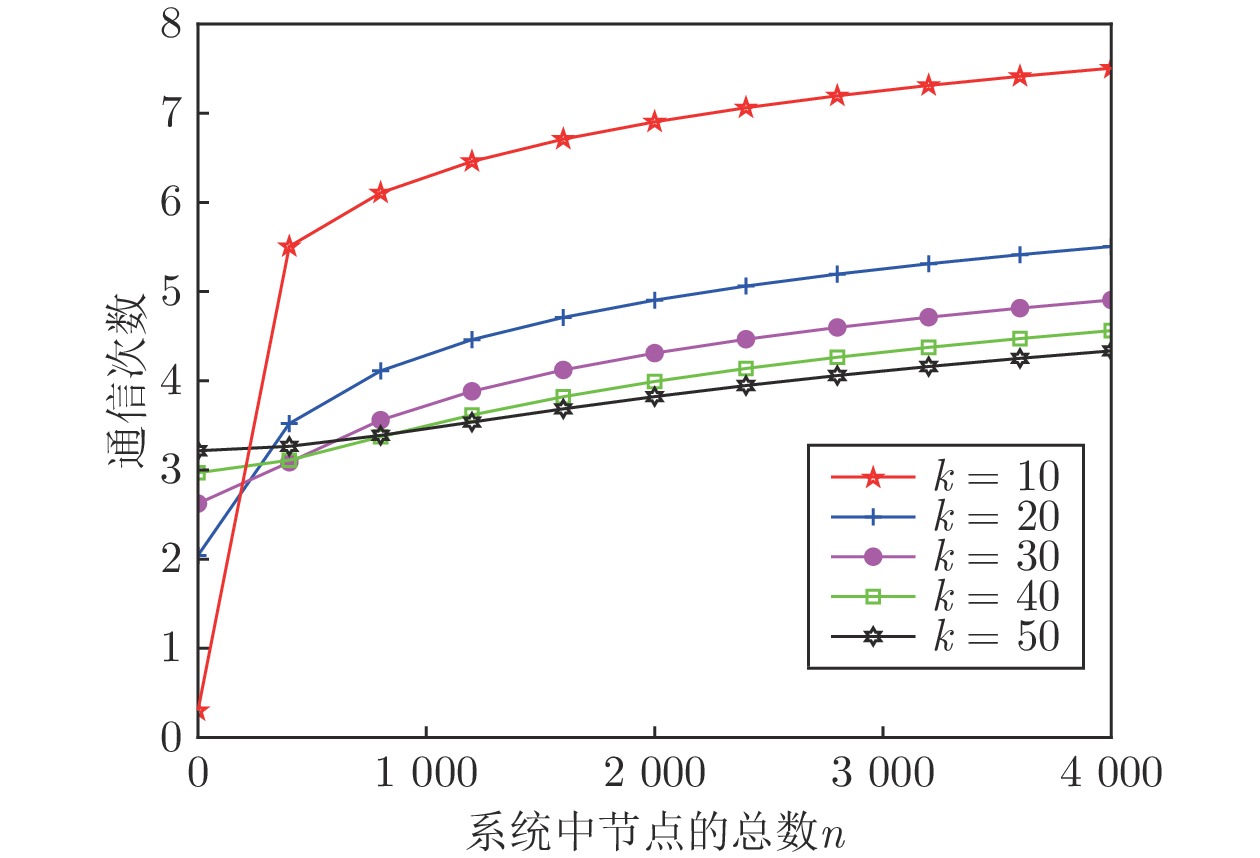

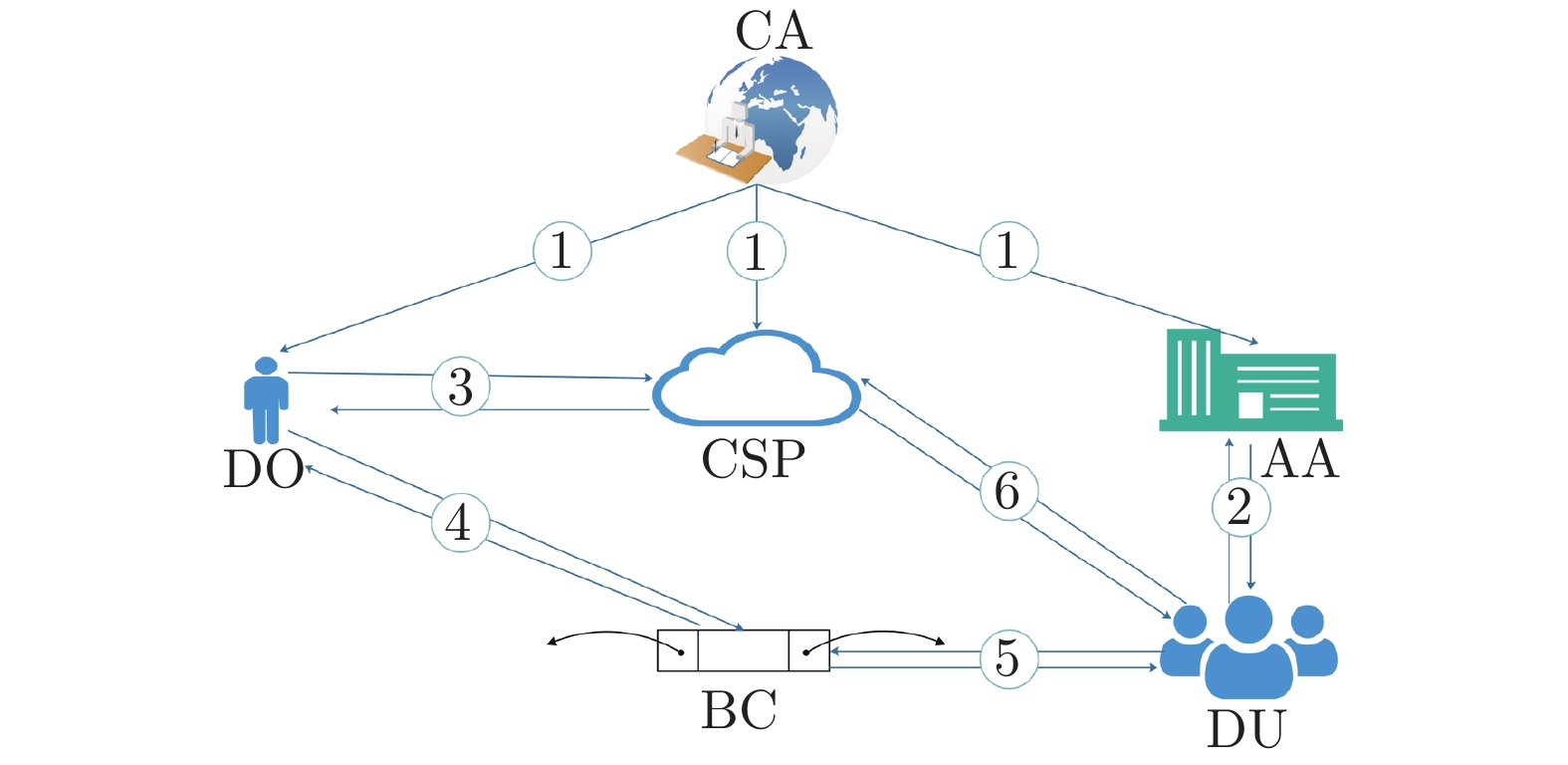

摘要: 电子医疗病历共享能够提高医疗诊断的准确性, 促进公共医疗领域的发展. 针对目前普遍存在的不同医院之间病历共享困难、病人无法掌握其病历的使用情况等问题, 本文提出了病人可控、云链协同的病历共享模型. 各级医院组成联盟区块链, 病历数据实行链上、链下混合存储. 病历共享模型利用聚类算法, 改进实用拜占庭共识算法, 使得各节点可以更高效地达成共识. 将基于属性的加密方案与多关键词加密方案结合进行病历加密, 实现了数据可控共享, 病人可自主定义访问策略, 同时用户可以对加密病历进行安全、精确检索. 考虑到用户属性的动态更新, 本文设计了属性更新子协议. 最后评估了模型的安全性和性能, 并分析了模型的优劣势.Abstract: Sharing electronic health records among medical institutions can help improve the accuracy of medical diagnosis and promote the development of public medical field. In practice, however, it is difficult to share health records among hospitals, and patients typically have no knowledge about the usage of their health records. In order to solve these problems, this paper proposes a patient-controllable sharing model for health records based on a collaborating cloud-blockchain architecture, in which hospitals form a consortium blockchain, and data can be stored in both on-chain and off-chain fashions. The cluster algorithm is used to improve the practical Byzantine fault tolerance algorithm, so that nodes can reach consensus more efficiently. In order to fulfill the controllability, we propose to use the attribute-based encryption scheme and multi-keyword encryption scheme to encrypt health records, so that patients can define their access policies, and users can safely and accurately retrieve the encrypted health records. Considering the dynamic updating of user properties, we design an attribute updating sub-protocol. Finally, we evaluate the security and performance of our model, and also analyze its advantages and disadvantages.

-

Key words:

- Blockchain /

- medical data sharing /

- attribute-based encryption /

- searchable encryption /

- access control

-

表 1 不同方案之间的比较

Table 1 Comparison between different models

表 2 当前EHR共享面临的问题及模型应对的方法

Table 2 The problems of EHR sharing and how to deal with the model

类型 面临问题 模型应对方法 患者参与度 目前患者无法完全掌握其电子病历的使用情况 本文利用 CP-ABE 方案设计了病人可控的 EHR 分享方案, 病人可自主设置访问控制, 决定谁可以访问病历 隐私保护 EHR存储着大量隐私信息, 在数据共享时可能会遭到攻击, 以及病人和用户在分享和访问电子病历时, 其身份信息应该受到保护 本文利用加密算法将 EHR 进行加密, 确保数据的保密性; 利用签名算法及将数据 Hash 值记录在区块链网络上, 保证数据的完整性及可审计性. 同时, 通过加密及属性分配保护病人及数据用户的隐私信息 数据互操作性 目前不同医院之间数据流动性太差, 当病人就诊时, 其在另一个医院的就诊记录不能被及时分享, 同时, 数据的完整性没有办法保障 本文提出了云链协同的存储方式, 利用 CP-ABE 方案进行数据加密, 病人设置访问策略, 决定谁可访问数据, 实现不同医院的病历进行共享, 用户可利用可搜索加密方案, 对密文进行搜索 医疗纠纷 当医患之间发生矛盾时, 其提供病历的真实性无法确认 本文利用区块链存储病历的 Hash 值, 防止数据被篡改, 保障数据的真实性 -

[1] Jensen P B, Jensen L J, Brunak S. Mining electronic health records: towards better research applications and clinical care[J]. Nature Reviews Genetics, 2012, 13(6):395-405. doi: 10.1038/nrg3208 [2] Hoerbst A, Ammenwerth E, Hoerbst A. Electronic health records. A systematic review on quality requirements.[J]. Methods of information in medicine, 2010, 49(4):320. doi: 10.3414/ME10-01-0038 [3] Goyal V. Attribte-based encryption for fine-grained access control of encrypted data. In: Proceedings of the 13th ACM conference on Computer and communications security. New York, NY, USA: ACM, 2006. 89−98 [4] Nakamoto S. Bitcoin: A Peer-to-Peer Electronic Cash System [Online], available: https://bitcoin.org/bitcoin.pdf, January 1, 2009 [5] 袁勇, 王飞跃.区块链技术发展现状与展望[J].自动化学报, 2016, 42(4):481-494.Yuan Yong, Wang Fei-Yue. Blockchain: The State of the Art and Future Trends. Acta Automatica Sinica, 2016, 42(4): 481-494. [6] 韩璇, 袁勇, 王飞跃. 区块链安全问题:研究现状与展望[J]. 自动化学报, 2019, 45(1): 206-225.HAN Xuan, YUAN Yong, WANG Fei-Yue. Security Problems on Blockchain: The State of the Art and Future Trends. Acta Automatica Sinica, 2019, 45(1): 206-225. [7] 袁勇, 王飞跃. 可编辑区块链: 模型、技术与方法[J]. 自动化学报, 2020, 46(5): 831-846.Yuan Yong, Wang Fei-Yue. Editable blockchain: models, techniques and methods. Acta Automatica Sinica, 2020, 46(5): 831-846. [8] Akarca D, Xiu P Y, Ebbitt D, Mustafa B, Al-Ramadhani H, Albeyatti A. Blockchain secured electronic health records: Patient rights, privacy and cybersecurity. In: Proceedings of the 10th International Conference on Dependable Systems, Services and Technologies (DESSERT), Leeds, United Kingdom, 2019. 108−111 [9] Esposito C, Santis A D, Tortora G, Chang H and Choo K R. Blockchain: A Panacea for Healthcare Cloud-Based Data Security and Privacy?[J]. IEEE Cloud Computing, 2018, 5(1): 31-37. doi: 10.1109/MCC.2018.011791712 [10] Thomas K C, Fran C, Patsakis C. Blockchain meets smart health: Towards next generation healthcare service. In: Proceedings of the 9th International Conference on Information, Intelligence, Systems and Applications (IISA), Zakynthos, Greece. 2018. 1−8 [11] Alshehri S, Radziszowski S P, Raj R K. Secure access for healthcare data in the cloud using ciphertext-policy attribute-based encryption. In: Proceedings of the 28th IEEE International Conference on Data Engineering Workshops, Arlington, VA, USA: IEEE, 2012. 143−146 [12] Yang Y, Ma M. Conjunctive Keyword Search with Designated Tester and Timing Enabled Proxy Re-encryption Function for E-health Clouds[J]. IEEE Transactions on Information Forensics & Security, 2015:11(4):746-759. [13] Huang C, Lu R X, Zhu H, Shao J, Lin X D. FSSR: Fine-grained EHRs sharing via similarity-based recommendation in cloud-assisted eHealthcare system. In: Proceedings of ASIA CCS′16: Proceedings of the 11th ACM on Asia Conference on Computer and Communications Security. New York, NY, USA: ACM, 2016. 95−106 [14] 屠袁飞, 夏峰, 杨庚.面向个人健康记录并支持属性撤销的访问控制[J].小型微型计算机系统, 2017, 38(04):834-838.Tu Yuan Fei, Xia Feng, Yang Geng. Personal Health Record Using Attribute-based Access Control Supporting Attribute Revocation. Journal of Chinese Computer Systems, 2017, 38(04):834-838. [15] Rao Y S. A secure and efficient Ciphertext-Policy Attribute-Based Signcryption for Personal Health Records sharing in cloud computing[J]. Future Generation Computer Systems, 2017, 67(feb.):133-151. [16] 袁勇, 倪晓春, 曾帅, 王飞跃. 区块链共识算法的发展现状与展望[J]. 自动化学报, 2018, 44(11): 2011-2022.Yuan Yong, Ni Xiao-Chun, Zeng Shuai, Wang Fei-Yue. Blockchain consensus algorithms: the state of the art and future trends. Acta Automatica Sinica, 2018, 44(11): 2011-2022. [17] Yuan Yong, Wang Fei-Yue. Blockchain and Cryptocurrencies: Model, Techniques, and Applications. IEEE Transaction on Systems, Man, and Cybernetics: Systems, 2018, 48(9):1421-1428. doi: 10.1109/TSMC.2018.2854904 [18] Nath I. Data exchange platform to fight insurance fraud on blockchain. In: Proceedings of the 16th International Conference on Data Mining Workshops (ICDMW). Barcelona, Spain: IEEE, 2016. 821−825 [19] Zikratov I, Kuzmin A, Akimenko V, Niculichev V, Yalansky L. Ensuring data integrity using blockchain technology. In: Proceedings of the 20th Conference of Open Innovations Association (FRUCT). St. Petersburg, Russia: FRUCT, 2017. 534−539 [20] Fan K, Ren Y, Wang Y, et al. Blockchain-based efficient privacy preserving and data sharing scheme of content-centric network in 5G[J]. IET Communications, 2018, 12(5):527-532. doi: 10.1049/iet-com.2017.0619 [21] 黄穗, 陈丽炜, 范冰冰.基于CP-ABE和区块链的数据安全共享方法[J].计算机系统应用, 2019, 28(11):79-86.Huang Sui, Chen Li Wei, Fan Bing Bing.Data Security Sharing Method Based on CP-ABE and Blockchain. Computer Systems &Applications, 2019, 28(11):79-86. [22] 王秀利, 江晓舟, 李洋.应用区块链的数据访问控制与共享模型[J].软件学报, 2019, 30(06):1661-1669.Wang Xiu Li Jiang Xiao Zhou, Li Yang. Model for Data Access Control and Sharing Based on Blockchain. Journal of Software, 2019, 30 (6): 1661-1669 [23] Ekblaw A, Azaria A, Halamka J D, Lippman A. A case study for blockchain in healthcare: “MedRec” prototype for electronic health records and medical research data [Online], available: https://healthit.gov/sites/default/files/5-56-onc_blockchainchallenge_mitwhitepaper.pdf, 2016. [24] Xia Q, Sifah E B,Asamoah K O, Gao J, Du X, and Guizani M. Medshare : Trust-less medical data sharing among cloud service providers via blockchain[J]. IEEE Access, 2017, 5: 14757–14767. doi: 10.1109/ACCESS.2017.2730843 [25] 薛腾飞, 傅群超, 王枞, 等.基于区块链的医疗数据共享模型研究[J]. 自动化学报, 2017, 43(9):1555-1562.Xue Teng-Fei, Fu Qun-Chao, Wang Cong, Wang Xin-Yan. A medical data sharing model via blockchain. Acta Automatica Sinica, 2017, 43(9): 1555-1562 [26] Shen B, Guo J, Yang Y. MedChain: Efficient Healthcare Data Sharing via Blockchain. Applied Sciences, 2019, 9(6), DOI: 10.3390/app9061207 [27] 刘格昌, 李强.基于可搜索加密的区块链数据隐私保护机制[J].计算机应用, 2019, 39(S2):140-146.Liu Ge Chang, Li Qiang. Blockchain data privacy protection mechanism based on searchable encryption. Journal of Computer Applications, 2019, 39(S2): 140-146. [28] Wu S H, Du J. Electronic medical record security sharing model based on blockchain. In: Proceedings of the 3rd International Conference on Cryptography, Security and Privacy. Kuala Lampur, Malaysia, 2019. 19−21 [29] 张超, 李强, 陈子豪, 黎祖睿, 张震. Medical Chain: 联盟式医疗区块链系统. 自动化学报, 2019, 45(8): 1495-1510.Zhang Chao, Li Qiang, Chen Zi-Hao, Li Zu-Rui, Zhang Zhen. Medical chain: alliance medical blockchain system. Acta Automatica Sinica, 2019, 45(8): 1495-1510. [30] 罗文俊, 闻胜莲, 程雨.基于区块链的电子医疗病历共享方案[J].计算机应用, 2020, 40(01):157-161.Luo Wen Jun, Wen Sheng Lian, Cheng Yu.Blockchain-based electronic health record sharing scheme. Journal of Computer Applications. 2020, 40(01):157-161. [31] Sun J, Ren L, Wang S and Yao X. Multi-Keyword Searchable and Data Verifiable Attribute-Based Encryption Scheme for Cloud Storage[J]. IEEE Access, 2019, 7: 66655-66667. doi: 10.1109/ACCESS.2019.2917772 [32] Castro M, Liskov B, et al. Practical byzantine fault tolerace[J]. Acm Transactions on Computer Systems, 2002, 20(4):398-461. doi: 10.1145/571637.571640 [33] 陈子豪, 李强.基于K-medoids的改进PBFT共识机制[J].计算机科学, 2019, 46(12):101-107.Chen Zi-Hao,Li Qiang. Improved PBFT Consensus Mechanism Based on K-medoids. COMPUTER SCIENCE, 2019, 46(12):101-107. [34] Rivest R L, Shamir A, Adleman L. A method for obtaining digital signatures and public-key cryptosystems[J]. Communications of the Acm, 1978, 21(2):120-126. doi: 10.1145/359340.359342 -

下载:

下载: